0x1 考点关键词

tornado框架

0x2 分析

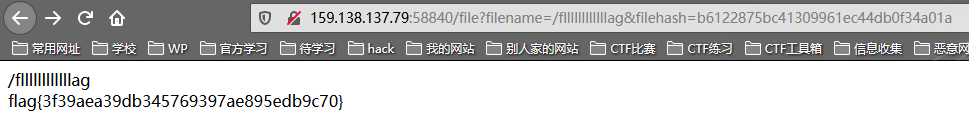

- flag.txt 提示 flag in /fllllllllllllag 暗示文件名

- welcome.txt 提示渲染函数render(),直接将文件内容显示在网页上

- hint.txt 提示filehash为 md5(cookie_secret+md5(filename))

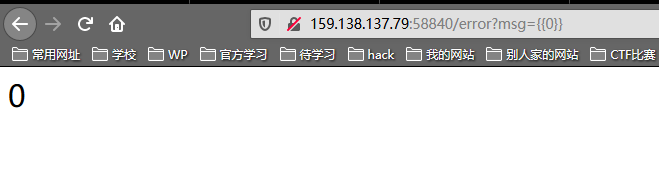

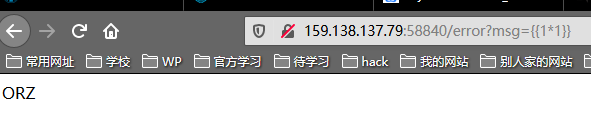

错误提示页面存在SSTI

继续发现一些符号被过滤,只能读一个变量

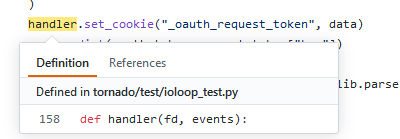

这里一波骚操作:直接阅读tornado的源码

https://github.com/tornadoweb/tornado/blob/master/tornado/auth.py

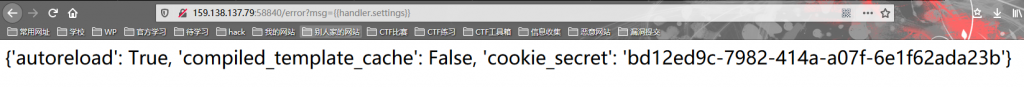

在handler.settings 里面存在cookie_secret这东西

访问{{handler.settings}}可得cookie

最后只需要按照要求用md5加密得到filehash就行了

0x3 PS

有关于渲染函数render():

https://cn.vuejs.org/v2/guide/render-function.html

有关于tornado:

https://blog.csdn.net/belalds/article/details/80575755

有关于Tornado.web.Application的settings参数:

Comments | NOTHING